Claude Code-da Claude sizinlə birlikdə kod yazır, test edir və debug edir, kod bazanızda naviqasiya edir, bir neçə faylı redaktə edir və işini yoxlamaq üçün əmrləri icra edir. Claude-a kod bazanıza və fayllarınıza bu qədər geniş giriş vermək risklər yarada bilər, xüsusən prompt injection hallarında.

Bunu həll etmək üçün biz Claude Code-da sandbox üzərində qurulmuş iki yeni funksiya təqdim etdik — hər ikisi tərtibatçılar üçün daha təhlükəsiz iş mühiti yaratmaq, eyni zamanda Claude-un daha avtonom və daha az icazə sorğusu ilə işləməsinə imkan vermək üçün nəzərdə tutulub. Daxili istifadəmizdə aşkar etdik ki, sandbox icazə sorğularını təhlükəsiz şəkildə 84% azaldır. Claude-un sərbəst işləyə biləcəyi müəyyən sərhədlər təyin etməklə, onlar həm təhlükəsizliyi, həm də muxtariyyəti artırır.

Claude Code-da istifadəçiləri təhlükəsiz saxlamaq

Claude Code icazə əsaslı modeldə işləyir: standart olaraq yalnız oxuma rejimindədir, yəni dəyişiklik etmədən və ya hər hansı əmri icra etmədən əvvəl icazə istəyir. Bunun bəzi istisnaları var: biz echo və ya cat kimi təhlükəsiz əmrləri avtomatik icazə veririk, lakin əksər əməliyyatlar hələ də açıq təsdiq tələb edir.

Daim "təsdiq et" düyməsini basmaq inkişaf dövrələrini yavaşladır və 'təsdiq yorğunluğu'na gətirib çıxara bilər — istifadəçilər təsdiq etdikləri şeyə diqqətlə baxmaya bilər və nəticədə inkişaf prosesini daha az təhlükəsiz edir.

Bunu həll etmək üçün biz Claude Code üçün sandbox funksiyasını işə saldıq.

Sandbox: daha təhlükəsiz və daha avtonom yanaşma

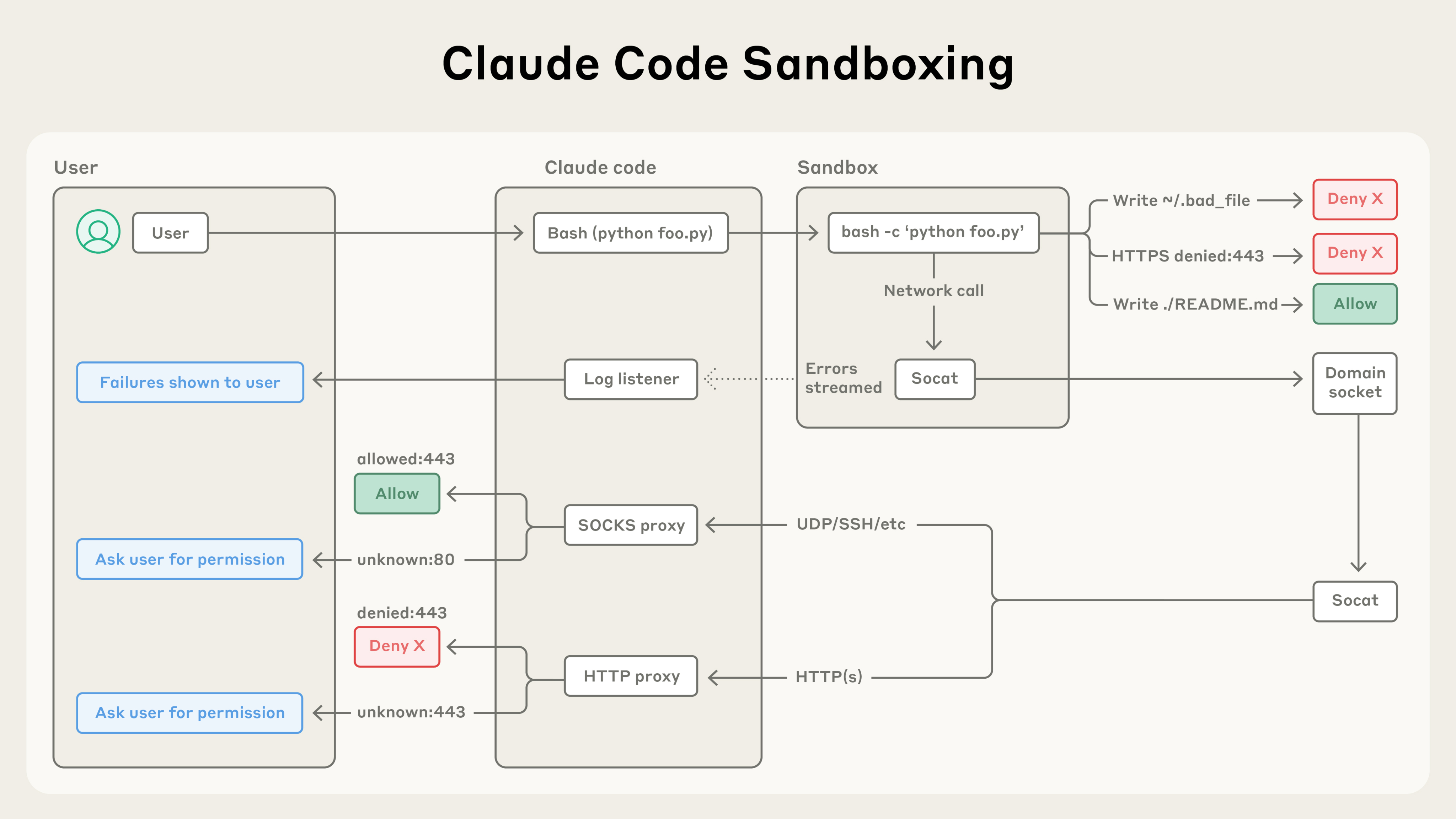

Sandbox hər bir əməliyyat üçün icazə istəmək əvəzinə, Claude-un daha sərbəst işləyə biləcəyi əvvəlcədən müəyyən edilmiş sərhədlər yaradır. Sandbox aktivləşdirildikdə, icazə sorğuları kəskin azalır və təhlükəsizlik artır.

Sandbox yanaşmamız iki sərhədi təmin etmək üçün əməliyyat sistemi səviyyəli funksiyalar üzərində qurulub:

- Fayl sistemi izolyasiyası — Claude-un yalnız müəyyən qovluqlara daxil ola və ya onları dəyişdirə bilməsini təmin edir. Bu, prompt injection edilmiş Claude-un həssas sistem fayllarını dəyişdirməsinin qarşısını almaqda xüsusilə vacibdir.

- Şəbəkə izolyasiyası — Claude-un yalnız təsdiqlənmiş serverlərə qoşula bilməsini təmin edir. Bu, prompt injection edilmiş Claude-un həssas məlumatları sızdırmasının və ya zərərli proqram yükləməsinin qarşısını alır.

Qeyd etmək lazımdır ki, effektiv sandbox həm fayl sistemi, həm də şəbəkə izolyasiyası tələb edir. Şəbəkə izolyasiyası olmadan, kompromis edilmiş agent SSH açarları kimi həssas faylları çıxara bilər; fayl sistemi izolyasiyası olmadan isə kompromis edilmiş agent asanlıqla sandbox-dan çıxa və şəbəkə girişi əldə edə bilər. Məhz hər iki texnikanı birlikdə istifadə etməklə biz Claude Code istifadəçiləri üçün daha təhlükəsiz və daha sürətli agent təcrübəsi təqdim edə bilərik.

Claude Code-da iki yeni sandbox funksiyası

Sandbox-laşdırılmış bash aləti: icazə sorğuları olmadan təhlükəsiz bash icrası

Biz yeni sandbox runtime təqdim edirik — tədqiqat ön baxışı kimi beta versiyada mövcuddur — bu sizə konteyner yaratmaq və idarə etmək yükü olmadan agentinizin hansı qovluqlara və şəbəkə hostlarına daxil ola biləcəyini dəqiq müəyyən etməyə imkan verir. Bu, ixtiyari prosesləri, agentləri və MCP serverlərini sandbox-laşdırmaq üçün istifadə edilə bilər. Həmçinin açıq mənbəli tədqiqat ön baxışı kimi mövcuddur.

Claude Code-da biz bu runtime-ı bash alətini sandbox-laşdırmaq üçün istifadə edirik ki, bu da Claude-a sizin təyin etdiyiniz limitlər daxilində əmrləri icra etməyə imkan verir. Təhlükəsiz sandbox daxilində Claude daha avtonom işləyə bilər və icazə sorğuları olmadan əmrləri təhlükəsiz icra edə bilər. Əgər Claude sandbox-dan kənarda olan bir şeyə daxil olmağa çalışarsa, dərhal xəbərdar olacaqsınız və icazə verib-verməməyi seçə biləcəksiniz.

Biz bunu Linux bubblewrap və MacOS seatbelt kimi əməliyyat sistemi səviyyəli primitivlər üzərində qurmuşuq ki, bu məhdudiyyətləri əməliyyat sistemi səviyyəsində tətbiq edək. Onlar təkcə Claude Code-un birbaşa qarşılıqlı əlaqələrini deyil, həm də əmr tərəfindən yaradılan hər hansı skripti, proqramı və ya alt prosesi əhatə edir. Yuxarıda təsvir edildiyi kimi, bu sandbox hər ikisini tətbiq edir:

- Fayl sistemi izolyasiyası — cari iş qovluğuna oxuma və yazma girişinə icazə verir, lakin onun xaricindəki hər hansı faylın dəyişdirilməsini bloklayır.

- Şəbəkə izolyasiyası — internetə girişə yalnız sandbox xaricində işləyən proxy serverə qoşulmuş unix domain socket vasitəsilə icazə verir. Bu proxy server prosesin qoşula biləcəyi domenlərə məhdudiyyətlər tətbiq edir və yeni tələb olunan domenlər üçün istifadəçi təsdiqini idarə edir. Əgər daha yüksək təhlükəsizlik istəyirsinizsə, biz həmçinin bu proxy-ni gedən trafikə ixtiyari qaydalar tətbiq etmək üçün fərdiləşdirməyi dəstəkləyirik.

Hər iki komponent konfiqurasiya edilə bilər: müəyyən fayl yollarını və ya domenlərə asanlıqla icazə verə və ya bloklaya bilərsiniz.

Claude Code-un sandbox arxitekturası kod icrasını fayl sistemi və şəbəkə nəzarətləri ilə izolyasiya edir, təhlükəsiz əməliyyatlara avtomatik icazə verir, zərərli olanları bloklayır və yalnız lazım olduqda icazə istəyir.

Claude Code-un sandbox arxitekturası kod icrasını fayl sistemi və şəbəkə nəzarətləri ilə izolyasiya edir, təhlükəsiz əməliyyatlara avtomatik icazə verir, zərərli olanları bloklayır və yalnız lazım olduqda icazə istəyir.

Sandbox uğurlu prompt injection-ın belə tam izolyasiya olunmasını və ümumi istifadəçi təhlükəsizliyinə təsir edə bilməməsini təmin edir. Bu yolla kompromis edilmiş Claude Code SSH açarlarınızı oğurlaya və ya hücumçunun serverinə qoşula bilməz.

Bu funksiyaya başlamaq üçün Claude Code-da /sandbox əmrini icra edin və təhlükəsizlik modelimiz haqqında daha ətraflı texniki məlumatları nəzərdən keçirin.

Digər komandalara daha təhlükəsiz agentlər yaratmağı asanlaşdırmaq üçün biz bu funksiyanı açıq mənbə kimi paylaşdıq. İnanırıq ki, digərləri də öz agentlərinin təhlükəsizlik vəziyyətini yaxşılaşdırmaq üçün bu texnologiyanı qəbul etməyi nəzərdən keçirməlidir.

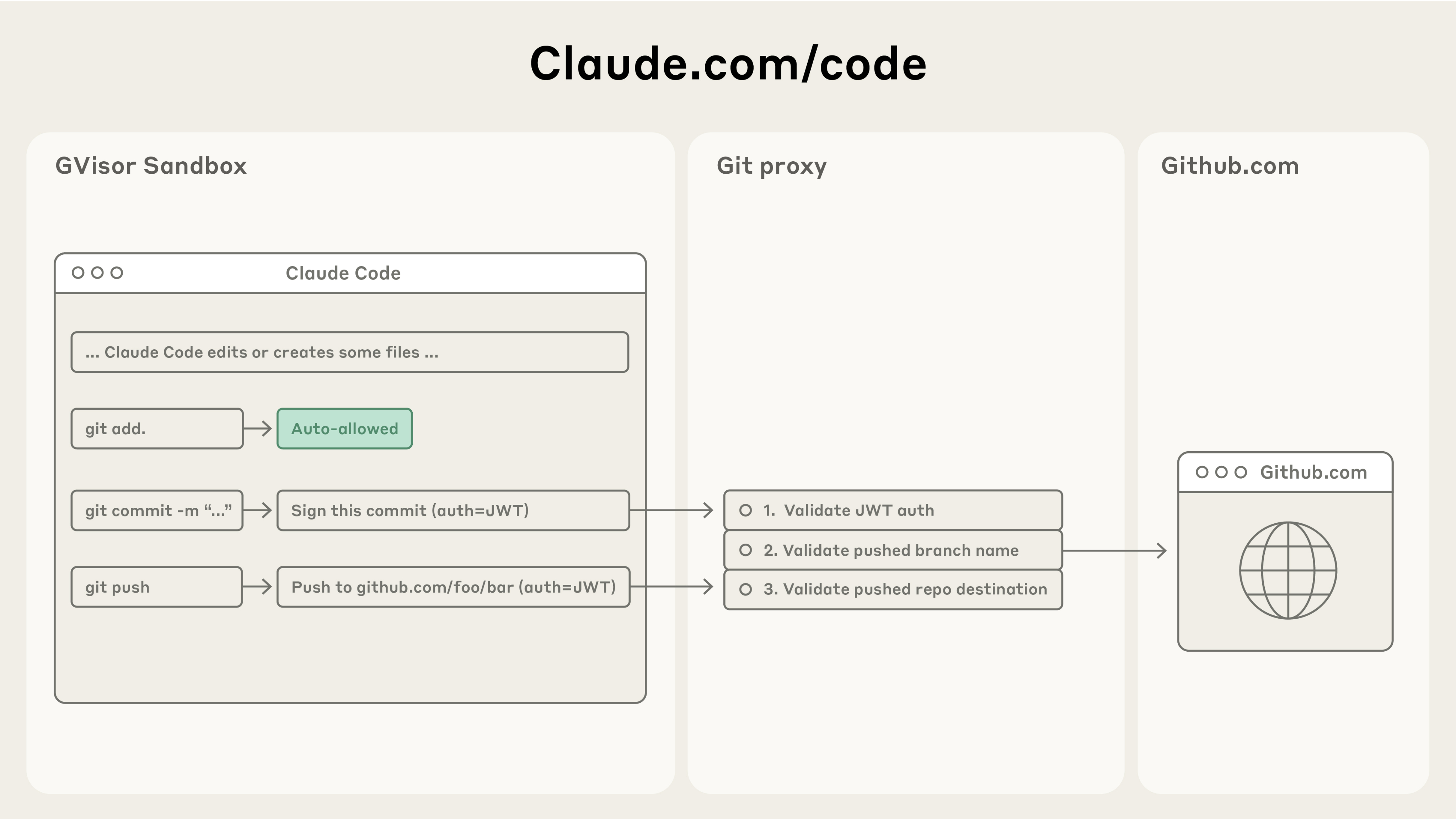

Claude Code vebdə: Claude Code-u buludda təhlükəsiz işlətmək

Bu gün biz həmçinin Claude Code vebdə funksiyasını buraxırıq — istifadəçilərə Claude Code-u buludda izolyasiya edilmiş sandbox-da işlətməyə imkan verir. Claude Code vebdə hər bir Claude Code sessiyasını izolyasiya edilmiş sandbox-da icra edir, burada o öz serverinə təhlükəsiz şəkildə tam giriş əldə edir. Biz bu sandbox-u həssas etimadnamələrin (git etimadnamələri və ya imzalama açarları kimi) heç vaxt Claude Code ilə birlikdə sandbox daxilində olmamasını təmin etmək üçün dizayn etmişik. Bu yolla, sandbox-da işləyən kod kompromis edilsə belə, istifadəçi əlavə zərərdən qorunur.

Claude Code vebdə bütün git qarşılıqlı əlaqələrini şəffaf şəkildə idarə edən fərdi proxy xidmətindən istifadə edir. Sandbox daxilində git klienti bu xidmətə fərdi qurulmuş əhatəli etimadnamə ilə autentifikasiya edir. Proxy bu etimadnaməni və git qarşılıqlı əlaqəsinin məzmununu yoxlayır (məsələn, yalnız konfiqurasiya edilmiş branch-a push edilməsini təmin edir), sonra sorğunu GitHub-a göndərməzdən əvvəl düzgün autentifikasiya tokenini əlavə edir.

Claude Code-un Git inteqrasiyası əmrləri autentifikasiya tokenlərini, branch adlarını və repozitoriya təyinatlarını yoxlayan təhlükəsiz proxy vasitəsilə yönləndirir — icazəsiz push-ların qarşısını alarkən təhlükəsiz versiya nəzarəti iş axınlarına imkan verir.

Claude Code-un Git inteqrasiyası əmrləri autentifikasiya tokenlərini, branch adlarını və repozitoriya təyinatlarını yoxlayan təhlükəsiz proxy vasitəsilə yönləndirir — icazəsiz push-ların qarşısını alarkən təhlükəsiz versiya nəzarəti iş axınlarına imkan verir.

Başlamaq

Yeni sandbox-laşdırılmış bash alətimiz və Claude Code vebdə mühəndislik işləri üçün Claude istifadə edən tərtibatçılar üçün həm təhlükəsizlik, həm də məhsuldarlıq sahəsində əhəmiyyətli təkmilləşdirmələr təqdim edir.

Bu alətlərlə başlamaq üçün:

- Claude-da

/sandboxəmrini icra edin və bu sandbox-u necə konfiqurasiya etmək barədə sənədlərimizə baxın. - Claude Code vebdə-ni sınamaq üçün claude.com/code ünvanına daxil olun.

Və ya öz agentlərinizi qurursunuzsa, açıq mənbəli sandbox kodumuza baxın və onu öz işinizə inteqrasiya etməyi düşünün. Nə quracağınızı görməyi səbirsizliklə gözləyirik.

Claude Code vebdə haqqında daha çox öyrənmək üçün buraxılış bloq yazımıza baxın.

Təşəkkürlər

Məqaləni David Dworken və Oliver Weller-Davies yazıb, Meaghan Choi, Catherine Wu, Molly Vorwerck, Alex Isken, Kier Bradwell və Kevin Garcia-nın töhfələri ilə.